热门主题

OpenRASP v1.0 RC1 发布 | 支持统一后台管理

2019-01-18 16:57:5652404人阅读

OpenRASP是百度安全推出的一款开源、免费的自适应安全产品,目前与国际知名非盈利安全组织 OWASP(Open Web Application Security Project)达成深度合作,现已加入到OWASP全球技术项目中,在全球范围内进行大规模推广。OpenRASP将新兴的RASP(Runtime Application Self-Protection)安全防护技术普及化,使其迅速成为企业Web安全防护中的一个重要武器,有效增强防御体系纵深和对漏洞防护的适应能力。

据上一个版本发布相隔约2个月,百度安全此次发布为OpenRASP v1.0 RC1版本。

What's New

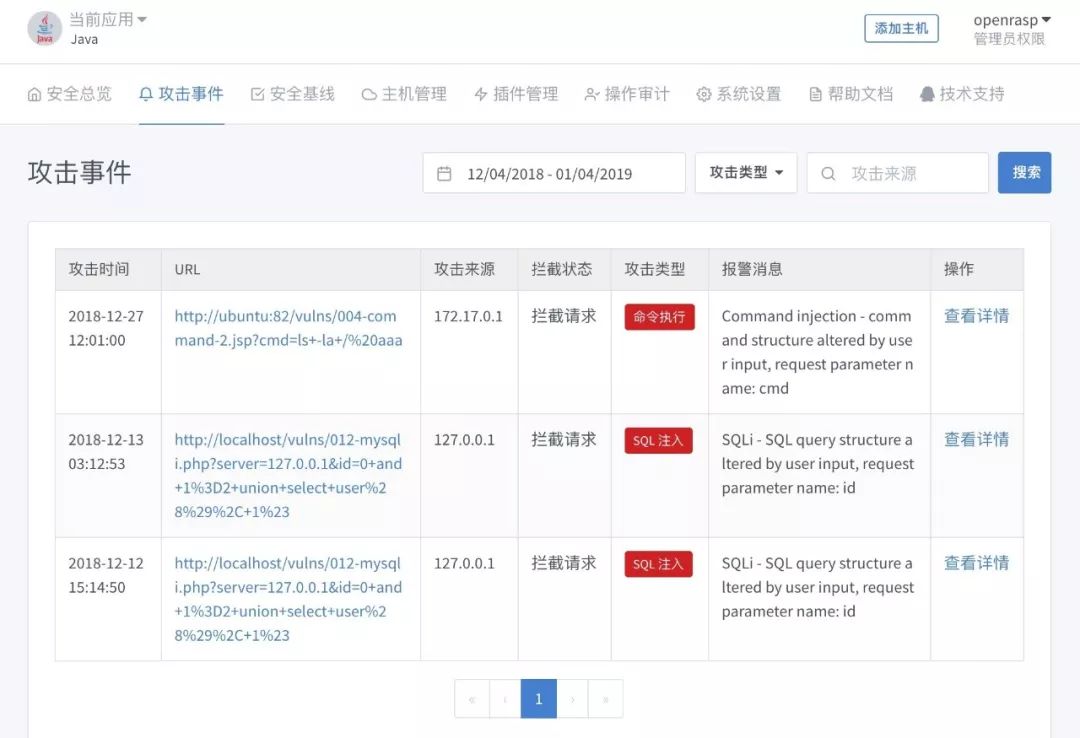

统一后台管理

在这个版本里,我们加入了远程管理支持。报警查看、主机管理、插件更新、系统设置都可以在统一的管理后台进行操作,不再需要登录主机进行操作。

管理后台使用Go + Vue2 实现,且支持水平扩展。对于2核4GB的虚拟机,单个后台节点最多可管理1000台主机。具体的部署方法请参考 官方文档-> 安装部署 -> 安装管理后台 -> 快速开始章节。

BASH 语法解释器支持

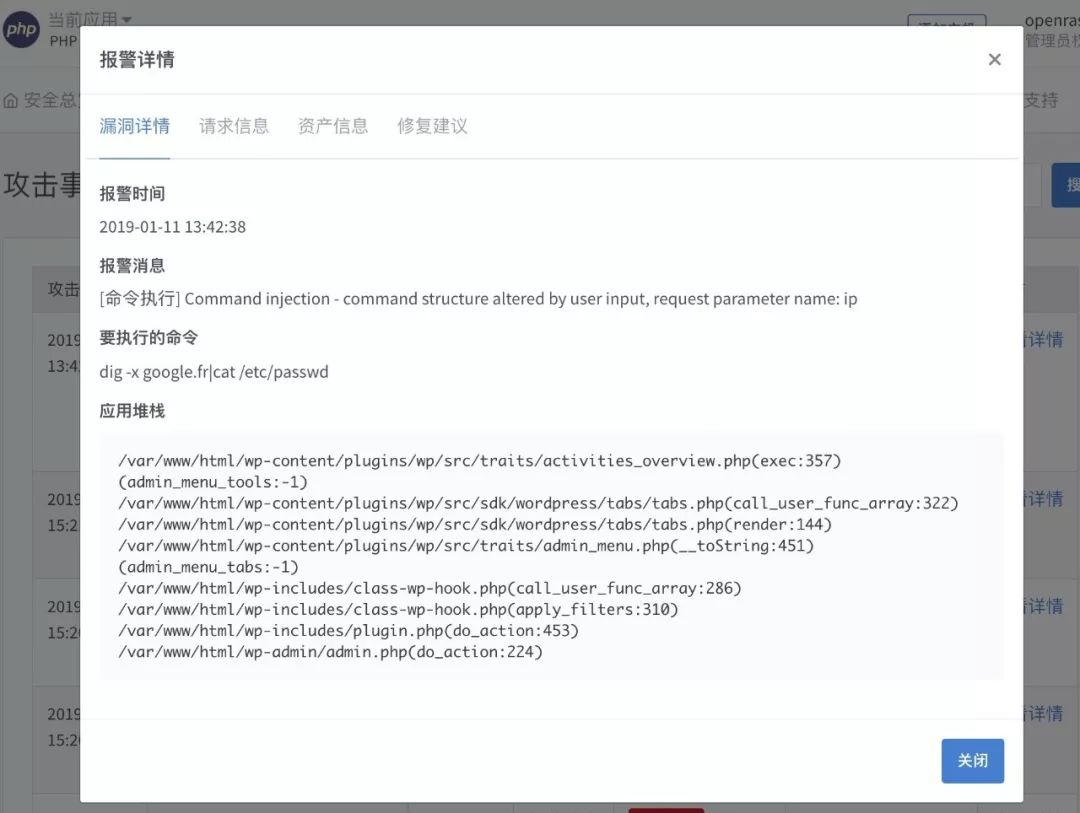

为了更好的检测命令注入攻击,我们引入了BASH语法解释器。在发生攻击时,我们会检查当前要执行的命令,逻辑是否被用户输入所修改。以 CVE-2018-15877- Wordpress Activity Monitor 命令注入漏洞为例,攻击最后一步的请求为:

POST/wp-admin/admin.php?page=plainview_activity_monitor&tab=activity_tools

ip=google.fr|cat /etc/passwd

此时我们的PHP引擎会检测到命令执行,并进行词法分析:

[‘dig’, ‘-x’, ‘google.fr’, ‘|’, ‘cat’, ‘/etc/passwd’]

在去掉用户输入的 google.fr|cat /etc/passwd 内容后,token会变成:

[‘dig’, ‘-x’]

由于token个数相差超过2,我们认为程序的逻辑发生了巨大的变化,所以判定为命令注入攻击。

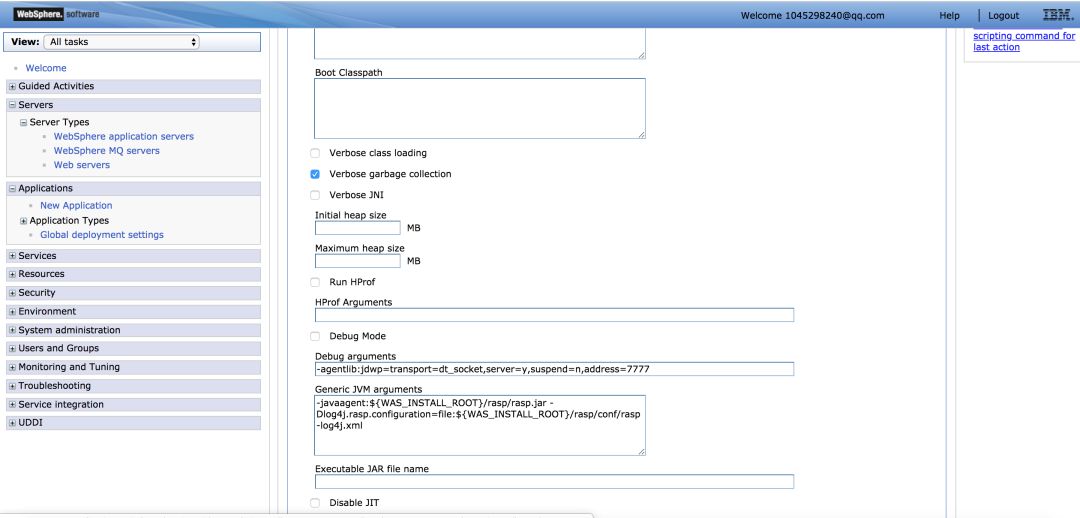

WebSphere支持

WebSphere Application Server是一款由IBM开发,在金融行业广泛使用的Web服务器。我们最近加入了对WAS的支持,解压缩安装包后,在后台填写下 JVM参数就可以完成OpenRASP的安装。具体流程请参考官方文档 -> 安装部署 -> WebSphere服务器章节。

写在最后

OpenRASP 1.0 正式版已经提测,预计三月底发布。在正式版里,我们加入了WebLogic、PHP 7.3、JBoss Wildfly 等服务器的支持,还实现了SQL异常、反射XSS、点击劫持的检测和防护能力。有任何需求,请在我们的公众号的文章留言,或者加入QQ技术交流群进行讨论。